Solid Security とは

「Solid Security」(旧iThemes Security) は、StellarWP が提供する WordPress 向けセキュリティプラグインです。ブルートフォース攻撃の防止・ファイル変更の検知・ログインURLの変更など、基本的なセキュリティ対策を無料で実装できます。この記事では、実際のセットアップ手順に沿って、無料版でできる設定を解説します。

セットアップウィザード

インストール前に必ずバックアップを

設定変更が.htaccessやwp-config.phpに書き込まれるため、先にバックアップを取っておきましょう。 『All-in-One WP Migration』 などを使用してください。

プラグインを有効化して、左メニュー > Security(セキュリティ) > Setup から、

セットアップウィザードが起動します。

最初のダイアログ(フィードバック)

「Help us improve Solid Security」が表示されます。

メールの受け取りが不要な場合は Skip で問題ありません。

サイトタイプの選択

サイトの種類を選びます。個人ショップ・中小企業などの情報発信目的のシンプルなサイトは 「Brochure」 を選択します。

| 選択肢 | 用途 |

|---|---|

| eCommerce | 商品販売サイト |

| Network | コミュニティサイト |

| Non-Profit | 非営利団体 |

| Blog | ブログ |

| Portfolio | ポートフォリオ |

| Brochure | シンプルな情報サイト(推奨) |

サイトスキャン

「Scan Site」でスキャンできますが、.htaccess でセキュリティ制限を設定済みの場合はスキャンがブロックされてエラーになります。その場合は 「Skip for Now」 でスキップして問題ありません。

ブルートフォース対策

- ローカルブルートフォース → ✅ 有効(Recommended)

- Network Brute Force → ✅ 有効(Recommended)

共に有効に変更します。

Network Brute Force を有効にするにはメールアドレスの登録が必要です。

2段階認証(Two-Factor)

無料版では「2段階認証の強制」はできません(Pro機能)。

ウィザードでは一旦 無効のままスキップで進めましょう。

Enable Security Check Pro?

有料機能です。無効のまま「Next」 で進みます。

IP検出の設定

多くの場合は「Direct Connection」を選択します。ロリポップなど一般的な共有ホスティングはこの設定で問題ありません。

全体設定

ウィザード完了後、「設定」→「全体設定」から詳細を調整します。

ファイルへの書き込み

✅ チェックを入れたままにします。これにより Solid Security が .htaccess と wp-config.php を自動で編集できます。

ロックアウト設定

| 項目 | 推奨値 |

|---|---|

| ロックアウトまでの分数 | 15分 |

| ロックアウトを記憶する日数 | 7日 |

| 禁止リスト追加までのしきい値 | 3回 |

「繰り返す違反者を禁止リストに追加」は ✅ チェックを入れます。

承認済みIP

「IPアドレスを承認する」ボタンで自分のIPを登録しておきます。自分がロックアウトされるのを防げます。

IP検出

無料版では「無効」のままで問題ありません。Security Check Pro(有料)を使うと自動設定されます。

その他

- 管理バーのセキュリティメニューを非表示: ✅ チェック推奨(管理バーが邪魔にならなくなります)

- データ共有を許可する:任意

機能の設定

Login Security タブ

- Two-Factor: ✅ 有効 に変更

- セットアップの流れ: ✅ 初回ログイン時に無効化する

- Onboarding Welcome Text:日本語に変更

二要素認証でログインする際、お使いの電話またはメールアドレスに送られる認証コードの入力が求められます。 二要素認証は、「パスワード」と「電話またはメールアドレス」を組み合わせることで、ログインに重要なセキュリティの層を追加します。これにより、万が一パスワードが第三者に漏洩した場合でも、不正アクセスからアカウントを守ることができます。

Firewall タブ

以下がすべて有効になっていることを確認します。

- 禁止ユーザー

- Firewall Rules Engine

- ローカルブルートフォース

- Network Brute Force

Site Check タブ

- ファイルの変更: ✅ 有効に変更

- スケジュールされたサイトスキャン: ✅ 有効に変更

Utilities タブ

- SSL を導入する:

.htaccessで設定済みの場合は無効のまま - データベースのバックアップ: All-in-One WP Migration など別プラグインでバックアップしている場合は無効でOK

- Security Check Pro: 無料版では不要

ユーザーグループの設定

「ユーザーグループ」→「Administrators」「Editors」タブで以下が有効になっていることを確認します。

- ✅ 強力なパスワード

- ✅ 不正なパスワードの使用を拒否する

通知の設定

「通知」タブでセキュリティイベントのメール通知先を設定します。

クライアントのサイトを管理している場合は、クライアントではなく管理担当者だけにチェックを入れることをおすすめします。セキュリティ関連のメールがオーナーに届くと混乱の原因になることがあります。

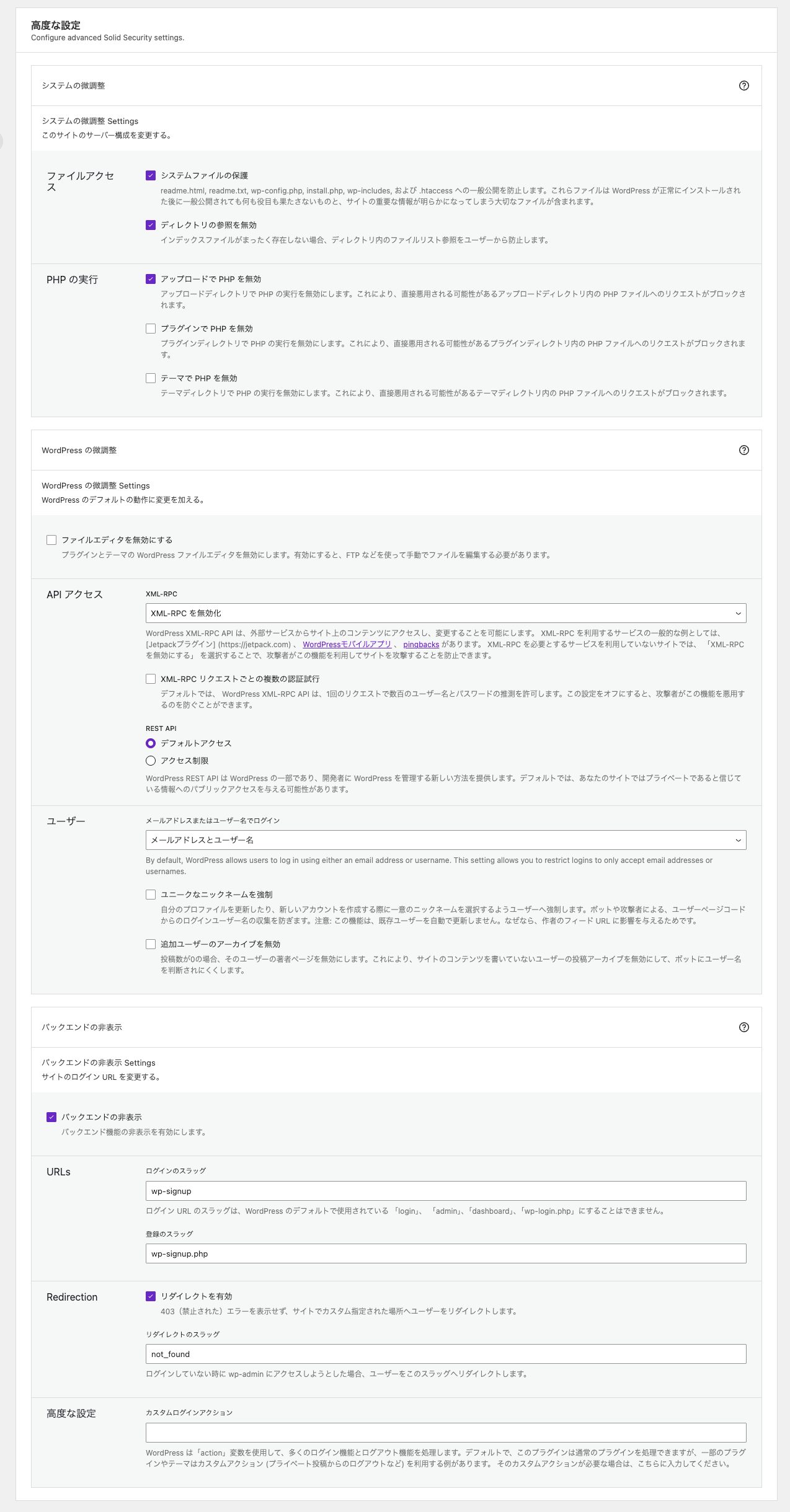

高度な設定

ファイルアクセス(システムの微調整)

- システムファイルの保護

- ディレクトリの参照を無効

PHP の実行

| 設定 | 推奨 | 理由 |

|---|---|---|

| アップロードで PHP を無効 | ✅ 有効 | uploadsディレクトリへのバックドア設置を防ぐ |

| プラグインで PHP を無効 | ☐ 無効 | 正規プラグインが動作しなくなる場合がある |

| テーマで PHP を無効 | ☐ 無効 | テーマが正常に動作しなくなる場合がある |

「プラグインで PHP を無効」「テーマで PHP を無効」は有効にするとVK BlocksやLightningなど正規のプラグイン・テーマが動作しなくなることがあります。「アップロードで PHP を無効」だけでも主要な感染経路はカバーできます。

WordPress の微調整

- ファイルエディタを無効にする: 開発中・保守対応中のサイトはチェックしない(FTPが必要になる)。本番環境でコード編集が不要なサイトはチェック推奨。

API アクセス

- XML-RPC: 「XML-RPC を無効化」を選択。JetpackやWordPressモバイルアプリを使用していない場合は無効にするのが安全です。

- REST API: 「デフォルトアクセス」のまま(完全無効化するとGutenbergエディタに影響します)

バックエンドの非表示(ログインURL変更)

これが最も重要なセキュリティ設定の一つです。

- バックエンドの非表示:✅ チェック

- ログインのスラッグ:任意の文字列(例:

wp-signin)※推測されにくいものを設定 - Redirection:✅ チェック(

/wp-admin/へのアクセスをリダイレクト) - リダイレクトのスラッグ:

not_found(存在しないページに見せる)

設定後のログインURLは:https://example.com/[ログインのスラッグ]

⚠️ 必ず変更後のURLをメモしておくこと。ログインURLを忘れると管理画面にアクセスできなくなります。サイト管理に関わる全員に共有してください。

設定完了後のチェックリスト

- 新しいログインURLでアクセスできるか確認

- セキュリティダッシュボードに警告がないか確認

- 通知メールの宛先が正しいか確認

まとめ:無料版でできること・できないこと

| 機能 | 無料版 | Pro版 |

|---|---|---|

| ブルートフォース対策 | ✅ | ✅ |

| ログインURL変更 | ✅ | ✅ |

| ファイル変更検知 | ✅ | ✅ |

| 2段階認証 | ✅ | ✅ |

| 自動ファイアウォール | ☐ | ✅ |

| 脆弱性の仮想パッチ | ☐ | ✅ |

| Security Check Pro | ☐ | ✅ |

無料版でも主要な攻撃パターンへの対策は十分に取れます。.htaccess のセキュリティ設定と組み合わせることで、より強固な防御が構築できます。

関連記事

WordPressセキュリティの第一歩|.htaccessで今すぐできる7つの対策

WordPressへの侵入を防ぐ「予防」対策まとめ|ログイン・権限・設定の3本柱

WordPressの異常を早期発見する「検知」対策まとめ|実際の感染事例から学ぶ手口と監視方法